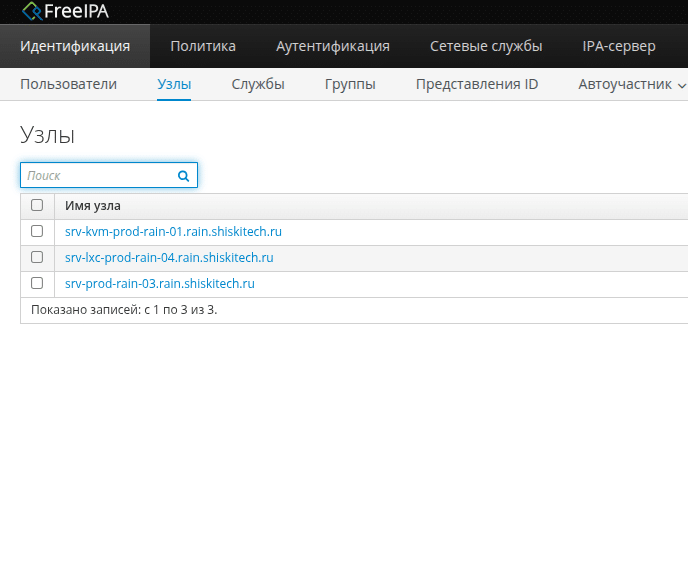

Продолжая статью «Интеграция Keycloak и FreeIPA» настроим интеграцию Wiki Outline и Keycloak. Создадим отдельный realm где информация о активных пользователях будет поступать из FreeIPA, но допустимых пользователей будем получать по признаку вхождения в группу _wiki_outline_allow.

Настройка Realm Keycloak

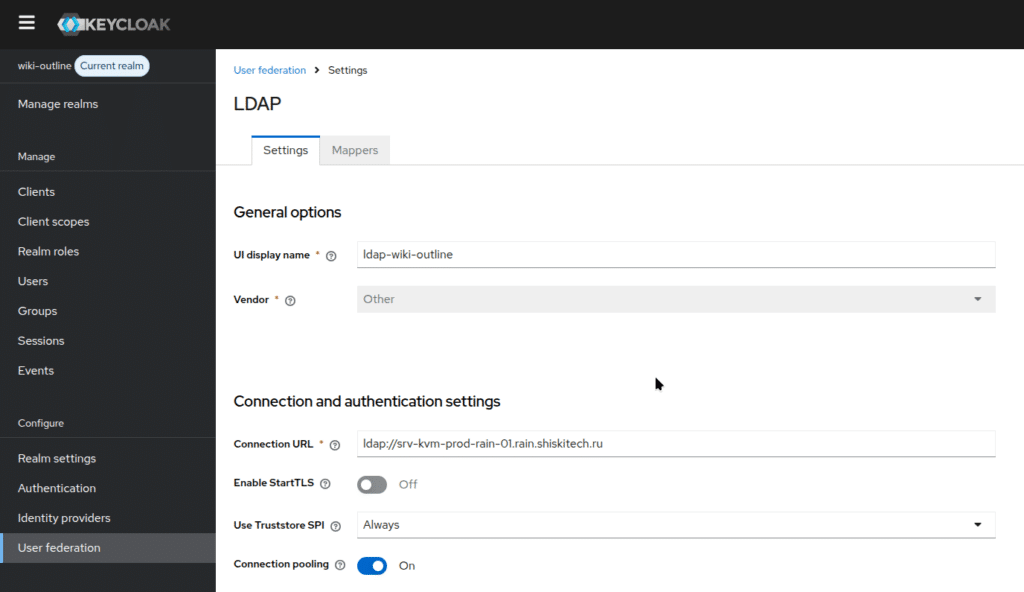

Феде рация пользователей настроена аналогично предыдущей статье с единственным отличием в фильтре по группе пользователей.

Обратите внимание, что Oauth2 очень чувствительна к настройкам взаимодействия по протоколу https и обязательно за этим следите во избежание трудно диагностируемых ошибок.

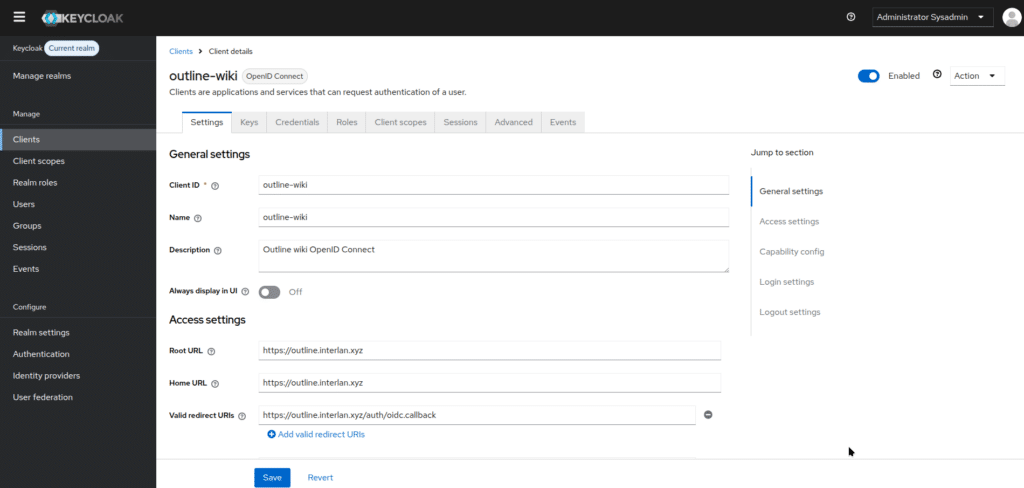

Для настройки взаимодействия переходим в раздел clients и создаём клиента которому прописываем расположение нашего сайта с Outline Wiki.

Root URL — Корень нашего сайта с Outline wiki

Home URL — Главная страница

Valid redirect URIs — Колбэк проверки регистрации

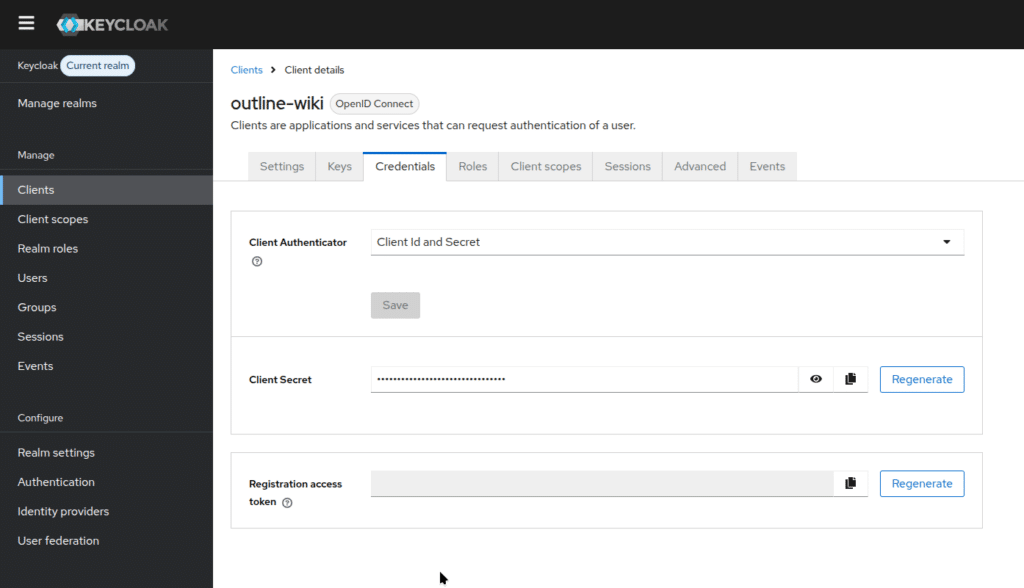

Обязательно включаем Client authentication и в принципе на этом настрока завершена. На вкладке Credentials получаем Client Secret и сохраняем его.

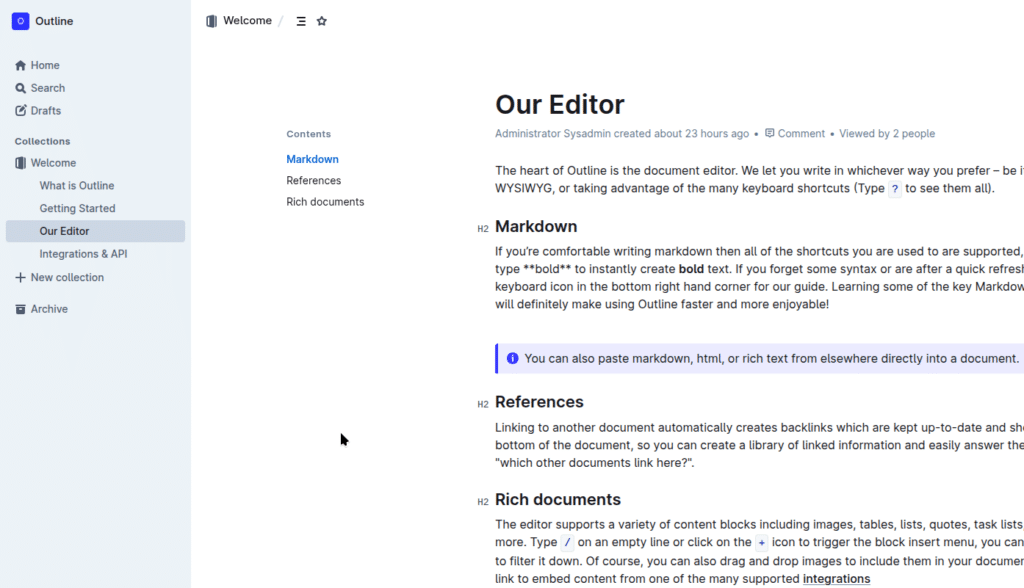

Настройка Wiki Outline для работы с Keycloak

И здесь ничего сложного нет и вам понадобится лишь настроить ряд переменных окружения в дополнение к статье по настройке Wiki Outline.

OIDC_CLIENT_ID=outline-wiki

OIDC_CLIENT_SECRET=xxxxSecret keyxxx

OIDC_AUTH_URI=https://kc.interlan.xyz/realms/wiki-outline/protocol/openid-connect/auth

OIDC_TOKEN_URI=https://kc.interlan.xyz/realms/wiki-outline/protocol/openid-сonnect/token

OIDC_USERINFO_URI=https://kc.interlan.xyz/realms/wiki-utline/protocol/openid-connect/userinfo

OIDC_DISPLAY_NAME=Keycloak

OIDC_USERNAME_CLAIM=preferred_username

OIDC_SCOPES=openid profile emailВ этих параметрах нас интересует.

OIDC_CLIENT_ID — Идентификатор клиента

OIDC_CLIENT_SECRET — Секрет который мы сохранили ранее

И обращайте внимание на URL где должен быть указан корректный Realm если он у вас как в моем случае отличается от идентификатора клиента.

Собственно настройка завершена и дальше уже как говорится красоты на ваш вкус и цвет.