В RedOS IPA имеется замечательная возможность централизованного управления сертификатами при помощи встроенного удостоверяющего центра. Встроенный УЦ IPA предоставляет удобный интерфейс для просмотра существующих сертификатов и отзыва сертификатов, а вот создать сертификат придется вручную в консоли.

Ничего сложного в этом нет и вам придется выполнить несколько простых команд.

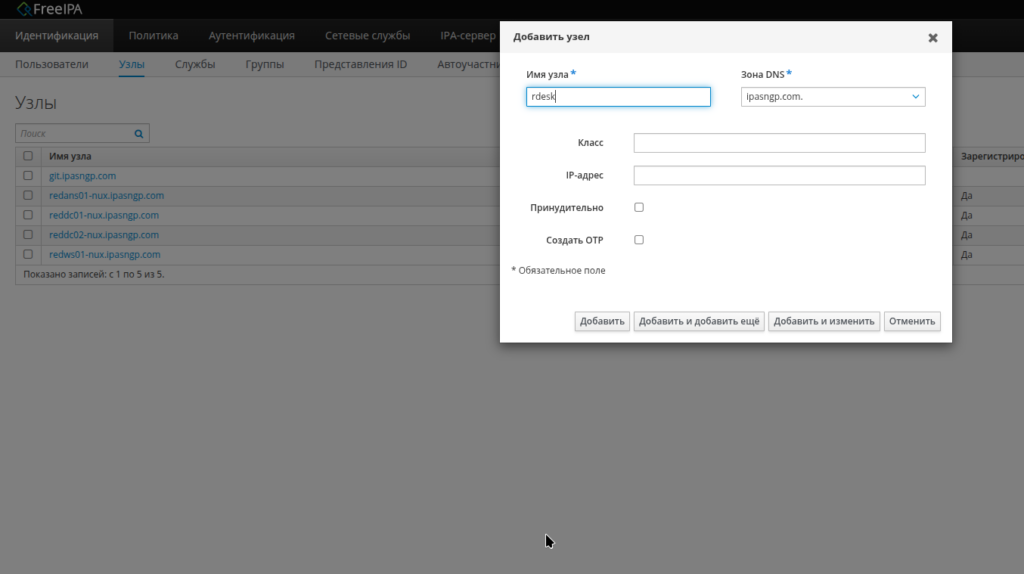

Создадим сертификат для субдомена rdesk.ipasngp.com

И вот здесь есть небольшой нюанс. Если такого хоста у вас в домене нет, и допустим это просто CNAME до сервера в локальной сети, то вам потребуется создать такую сущность в web-интерфейса управления IPA-доменом. Причем адрес этому хосту задавать не обязательно ивам требуется только создать сущность в домене.

Следующим этапом мы стандартным способом создаем ключ и запрос на сертификат.

Ключ.

# openssl genpkey -algorithm RSA -out rdesk-ipasngp-com.key -pkeyopt rsa_keygen_bits:2048Запрос на сертификат.

# openssl req -new -key rdesk-ipasngp-com.key -out rdesk-ipasngp-com.csrЗаполняем параметры сертификата.

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:RU

State or Province Name (full name) []:NSK

Locality Name (eg, city) [Default City]:Novosibirsk

Organization Name (eg, company) [Default Company Ltd]:SNGP

Organizational Unit Name (eg, section) []:IT

Common Name (eg, your name or your server's hostname) []:rdesk.ipasngp.com

Email Address []:chernousov@interlan.xyz

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:

An optional company name []:Главный параметр, это Common Name который должен совпадать с DNS-именем сервера.

Запрос сертификата в УЦ IPA-домена

Получаем Kerberos тикет.

# kinit adminВыполняем запрос сертификата в IPA-домене.

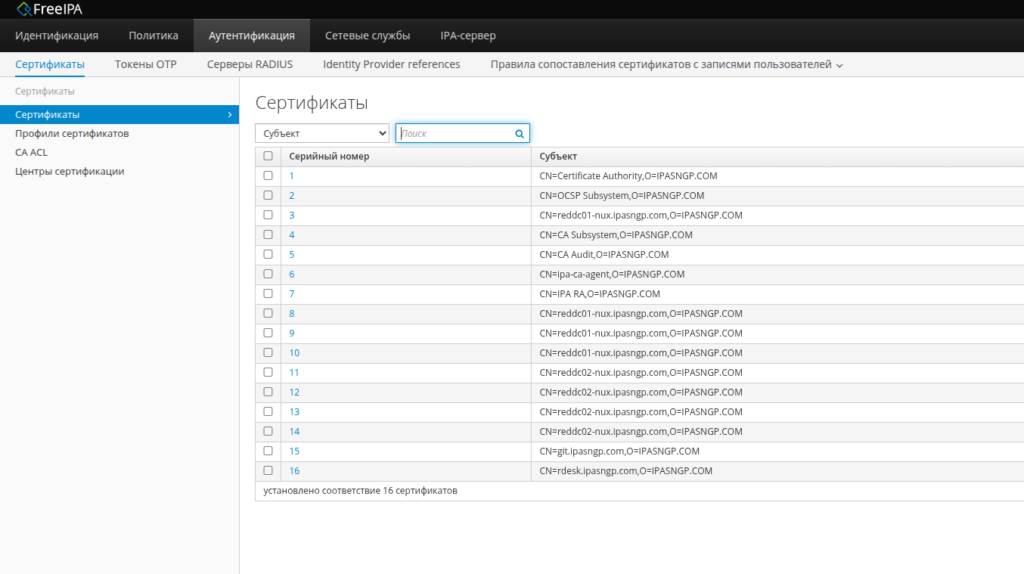

# ipa cert-request rdesk-ipasngp-com.csr --add --principal HTTP/rdesk.ipasngp.com@IPASNGP.COMПроверяем что в WEB-интерфейсе появился необходимый сертификат.

Сертификат получил номер 16 и теперь запросим информацию по этому сертификату в консоли и выгрузим сертификат (можно использовать WEB-интерфейс).

# ipa cert-show 16 --out rdesk-ipasngp-com.pemДальше копируем полученные файлы на web-сервер и настраиваем Nginx на использование сертификатов. В рамках IPA-домена сертификат будет валидный так как используется доверенный центр сертификации.