Продолжаем разбираться с доменом RedOS 8 который под копотом содержит FreeIPA и соответственно все, что применимо к FreeIPA применимо и к домену RedOS8. Сегодня будем разбираться с настройкой репликации для повышения отказоустойчивости нашего комплекса.

В продолжении заметки «Развертывание домена IPA (основной контроллер домена) в Ред ОС 8» проводим предварительную настройку аналогично основного контроллера домена, но с небольшими отличиями.

Предварительная настройка сервера

Первым делом добавляем записи основного контроллера домена и резервного в /etc/hosts.

10.213.7.4 srv-ad-redos-01.ipa.sngp.com

10.213.7.4 srv-ad-redos-01

10.213.7.5 srv-ad-redos-02.ipa.sngp.com

10.213.7.5 srv-ad-redos-02Обязательно добавляем записи и на стороне основного контроллера домена.

Аналогично настройке основного контроллера домена отключаем systemd-resolved, в файле /etc/systemd/resolved.conf меняем параметр DNSStubListener в no и перезапускаем службу.

# systemctl restart systemd-resolved.serviceИзменяем настройки DNS через утилиту nmtui и устанавливаем в качестве DNS-сервера адрес основного контроллера домена.

Перезапускаем службу Network Manager и проверяем, что настройки DNS-сервера корректно применились.

# systemctl restart NetworkManager

# cat /etc/resolv.conf

nameserver 10.213.7.4

search .Изменяем cat /etc/nsswitch.conf аналогично основному контроллеру домена.

hosts: files myhostname dnsПроверяем корректность разрешения SRV-записей LDAP-сервера.

# dig SRV _ldap._tcp.ipa.sngp.com

; <<>> DiG 9.18.41 <<>> SRV _ldap._tcp.ipa.sngp.com

;; global options: +cmd

;; Got answer:ipa-dns-install

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 37019

;; flags: qr aa rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 2

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 1232

; COOKIE: 332323bd8997991e01000000691ac560d5833e03bc51198b (good)

;; QUESTION SECTION:

;_ldap._tcp.ipa.sngp.com. IN SRV

;; ANSWER SECTION:

_ldap._tcp.ipa.sngp.com. 86400 IN SRV 0 100 389 srv-ad-redos-01.ipa.sngp.com.

;; ADDITIONAL SECTION:

srv-ad-redos-01.ipa.sngp.com. 1200 IN A 10.213.7.4

;; Query time: 0 msec

;; SERVER: 10.213.7.4#53(10.213.7.4) (UDP)

;; WHEN: Mon Nov 17 11:49:04 +05 2025

;; MSG SIZE rcvd: 144

Установка необходимых пакетов и присоедиенение к основному контроллеру домена

Устанавливаем необходимые пакеты.

# dnf install ipa-client ipa-server-dns pki-ca pki-kra pki-acmeЗапускаем мастер настройки клиента.

# ipa-client-install --enable-dns-updates --mkhomedir --hostname=srv-ad-redos-03.ipa.sngp.comВ моем случае пришлось принудительно указать параметр —hostname=srv-ad-redos-02.ipa.sngp.com, так как почему то питон-скрипт установки не мог определить текущее имя хоста и выдавал ошибку.

This program will set up IPA client.

Version 4.12.2

invalid hostname: указано не полностьюЗапустив мастер установки все настройки должны быть получены автоматически и нам надо лишь проверить, что они корректны.

# ipa-client-install --enable-dns-updates --mkhomedir --hostname=srv-ad-redos-03.ipa.sngp.com

This program will set up IPA client.

Version 4.12.2

Discovery was successful!

Do you want to configure chrony with NTP server or pool address? [no]:

Client hostname: srv-ad-redos-02.ipa.sngp.com

Realm: IPA.SNGP.COM

DNS Domain: ipa.sngp.com

IPA Server: srv-ad-redos-01.ipa.sngp.com

BaseDN: dc=ipa,dc=sngp,dc=com

Continue to configure the system with these values? [no]:Указываем пользователя и пароль администратора домена и в идеале успешно запускаем клиент.

User authorized to enroll computers: admin

Password for admin@IPA.SNGP.COM:

Successfully retrieved CA cert

Subject: CN=Certificate Authority,O=IPA.SNGP.COM

Issuer: CN=Certificate Authority,O=IPA.SNGP.COM

Valid From: 2025-11-14 08:16:54+00:00

Valid Until: 2045-11-14 08:16:54+00:00

Enrolled in IPA realm IPA.SNGP.COM

Created /etc/ipa/default.conf

Configured /etc/sssd/sssd.conf

Systemwide CA database updated.

Hostname (srv-ad-redos-02.ipa.sngp.com) does not have A/AAAA record.

Missing reverse record(s) for address(es): 10.213.7.5.

Adding SSH public key from /etc/ssh/ssh_host_rsa_key.pub

Adding SSH public key from /etc/ssh/ssh_host_ed25519_key.pub

Adding SSH public key from /etc/ssh/ssh_host_ecdsa_key.pub

SSSD enabled

Configured /etc/openldap/ldap.conf

Configured /etc/ssh/ssh_config

Configured /etc/ssh/sshd_config.d/04-ipa.conf

Configuring ipa.sngp.com as NIS domain.

Configured /etc/krb5.conf for IPA realm IPA.SNGP.COM

Client configuration complete.

The ipa-client-install command was successfulНа своей рабочей станции с которой мы хотели бы управлять настройками нашего домена прописываем в /etc/hosts адрес основного контроллера домена.

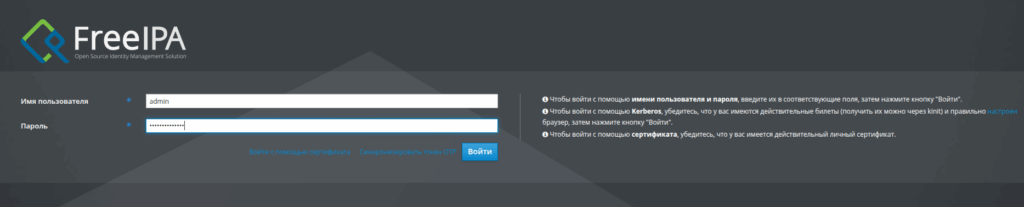

10.213.7.4 srv-ad-redos-01.ipa.sngp.comИ теперь мы можем подключиться к web-интерфейсу управления.

Авторизация успешна.

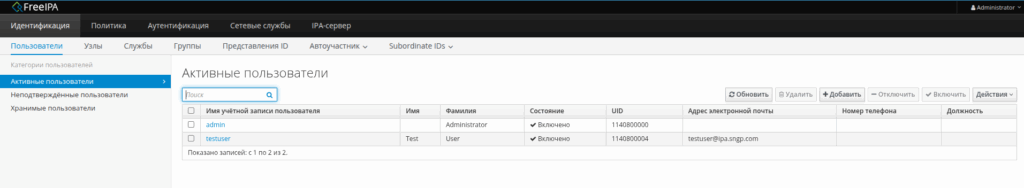

Проверяем состояние репликации запросив данные по тестовому пользователю на реплике.

# kinit admin

Password for admin@IPA.SNGP.COM:

[root@srv-ad-redos-02 ~]# klist

Ticket cache: KEYRING:persistent:0:0

Default principal: admin@IPA.SNGP.COM

Valid starting Expires Service principal

17.11.2025 12:51:54 18.11.2025 12:27:54 krbtgt/IPA.SNGP.COM@IPA.SNGP.COM

[root@srv-ad-redos-02 ~]# ipa user-find testuser --all

---------------------------------------

установлено соответствие 1 пользователя

---------------------------------------

dn: uid=testuser,cn=users,cn=accounts,dc=ipa,dc=sngp,dc=com

Имя учётной записи пользователя: testuser

Имя: Test

Фамилия: User

Полное имя: Test User

Отображаемое имя: Test User

Инициалы: TU

Домашний каталог: /home/testuser

GECOS: Test User

Оболочка входа: /bin/sh

Имя учётной записи: testuser@IPA.SNGP.COM

Псевдоним учётной записи: testuser@IPA.SNGP.COM

Окончание действия пароля пользователя: 20251114092642Z

Адрес электронной почты: testuser@ipa.sngp.com

UID: 1140800004

ID группы: 1140800004

Учётная запись отключена: False

Хранимый пользователь: False

Участник групп: ipausers

ipantsecurityidentifier: S-1-5-21-1859522914-1688805074-1680171293-1004

ipauniqueid: 08d1a036-c13c-11f0-8ea9-525400d2f0db

krbextradata: AALS9RZpcm9vdC9hZG1pbkBJUEEuU05HUC5DT00A

krblastpwdchange: 20251114092642Z

mepmanagedentry: cn=testuser,cn=groups,cn=accounts,dc=ipa,dc=sngp,dc=com

objectclass: top, person, organizationalperson, inetorgperson, inetuser, posixaccount, krbprincipalaux, krbticketpolicyaux,

ipaobject, ipasshuser, ipaSshGroupOfPubKeys, mepOriginEntry, ipantuserattrs

---------------------------------

Количество возвращённых записей 1

---------------------------------

Настройка сервера в качестве резервного контроллера домена.

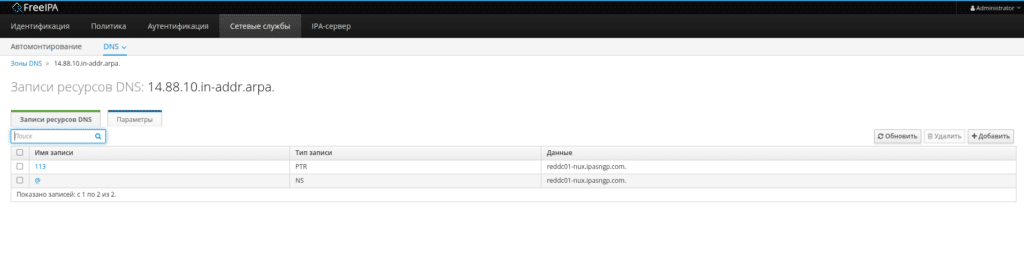

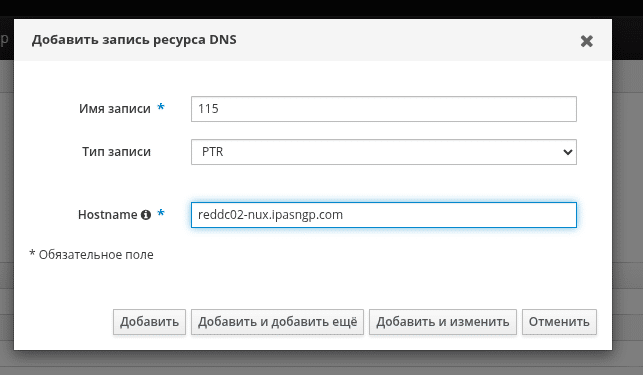

Проверяем обратные записи DNS для контроллеров домена.

Если обратная запись отсутствует, то создаем ее вручную.

Запускаем мастер настройки сервера репликации.

# ipa-replica-installУказываем пароль администратора и дальше мастер настройки реплики все сделает автоматически.

Аналогично устанавливаем репликацию CA и DNS.

# ipa-ca-install

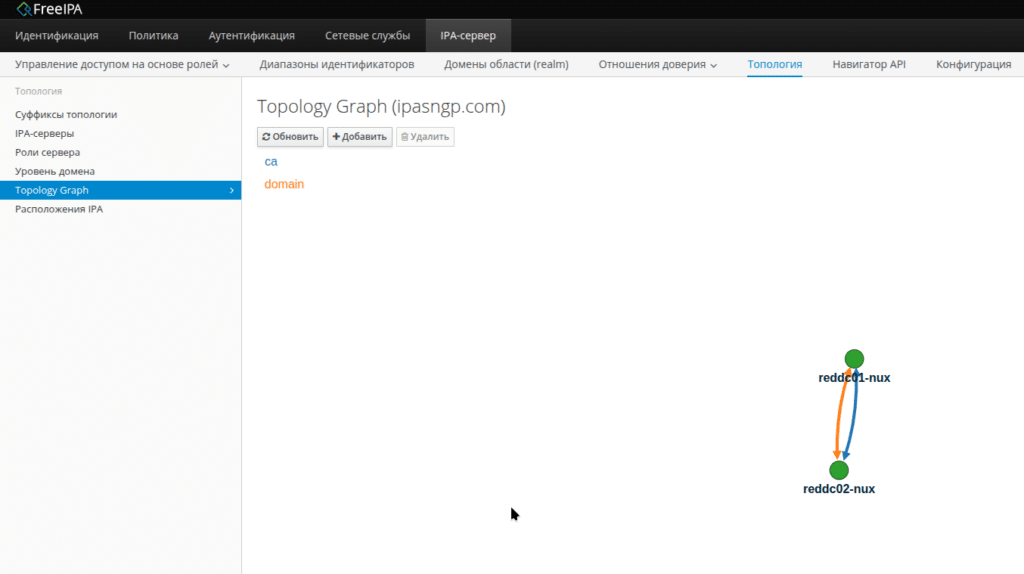

# ipa-dns-installПроверяем получившуюся топологию сети.