Сегодня проведем несколько экспериментов по настройке взаимодействия RED ADM и Windows Active Directory. Есть несколько способов настройки доверия для упрощения миграции с решений Microsoft на Российское ПО и сегодня их и рассмотрим.

Настройка доверия между доменами

Подход абсолютно идентичный решению с использованием Free IPA описанный в моей статье.

Настройка доверия между доменом RED ADM (предположительно, на базе Samba AD DC или аналогичного решения на Linux) и Windows Active Directory (AD) требует выполнения ряда шагов с обеих сторон. Разберём процесс подробно.

Подготовка

Требования:

- Оба домена должны быть доступны по сети (настройка DNS — критически важна).

- Должен быть хотя бы один контроллер домена (DC) в каждом домене.

- Учётные записи с правами администратора домена для выполнения настроек.

- Синхронизация времени между домена NTP.

Настройка DNS:

Это самый важный этап. Домены должны «видеть» друг друга через DNS.

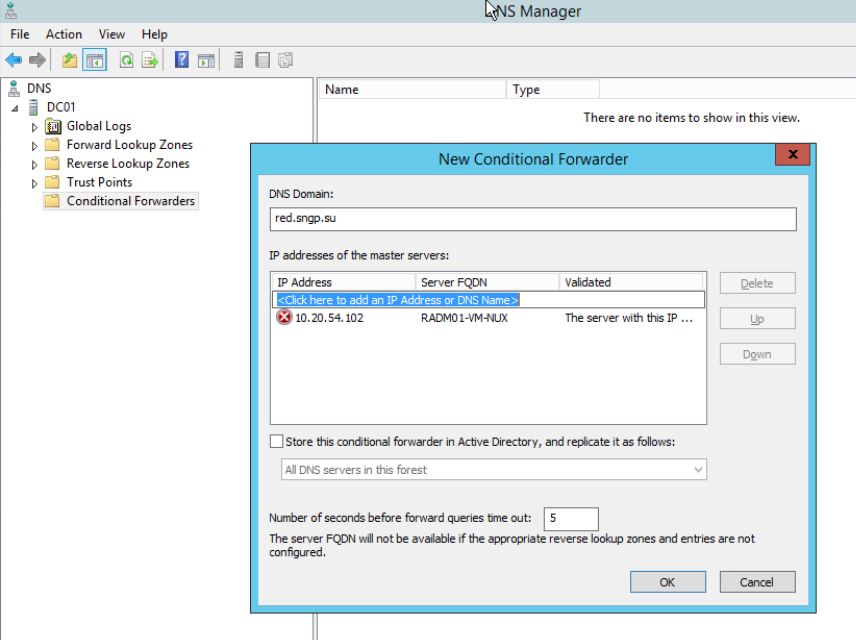

Вариант 1. Условная пересылка (Conditional Forwarders).

На DNS‑серверах каждого домена настройте условную пересылку для зоны другого домена на его DNS‑серверы.

В Windows AD: «DNS Manager» → правый клик на зоне → «New Conditional Forwarder». Укажите имя домена RED ADM и IP‑адреса его DNS‑серверов.

В RED ADM: аналогично, но через конфигурационный файл или веб‑интерфейс управления.

Файл конфигурации /etc/named.conf.

zone "sngp.com" IN {

type forward;

forwarders { 10.20.54.103; };

};Вариант 2. Корневые подсказки (Root Hints) / Интеграция зон. Менее предпочтительный вариант, но возможен при отсутствии возможности настроить условную пересылку.

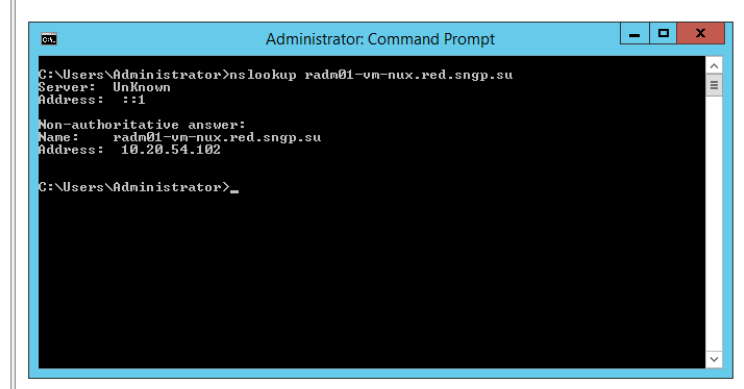

Проверка DNS:

Убедитесь, что с контроллера домена Windows можно разрешить имя контроллера домена RED ADM и наоборот. Используйте команды:

# nslookup dc01.sngp.com

Server: 127.0.0.53

Address: 127.0.0.53#53

Non-authoritative answer:

Name: dc01.sngp.com

Address: 10.20.54.103

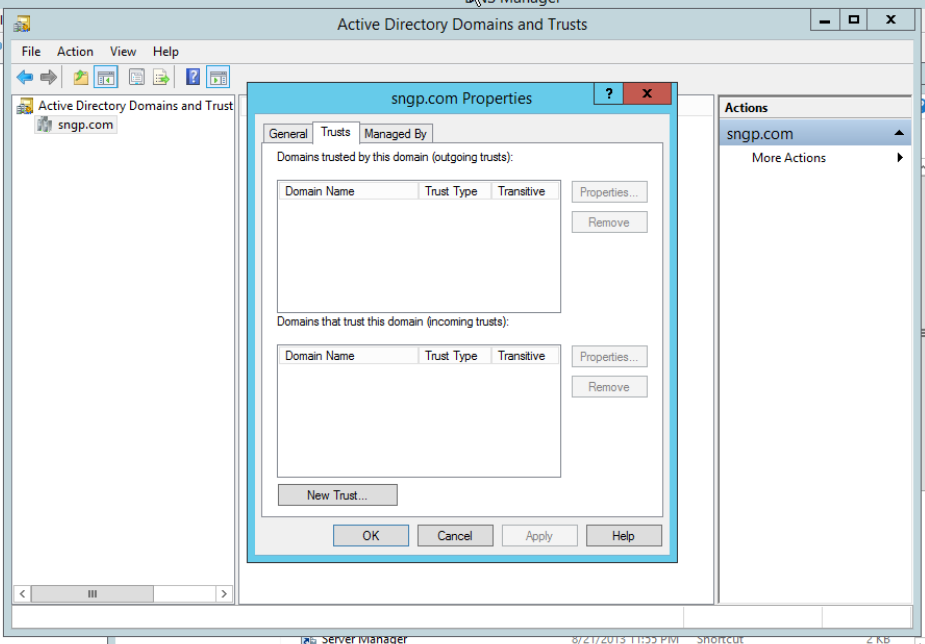

Настройка доверия на стороне Windows Active Directory

Откройте Active Directory Domains and Trusts (домены и доверия AD). Правый клик на своём домене (например, sngp.com) → Properties (свойства) и перейдите на вкладку Trusts (Доверия) и нажмите New Trust… (Создать доверие…).

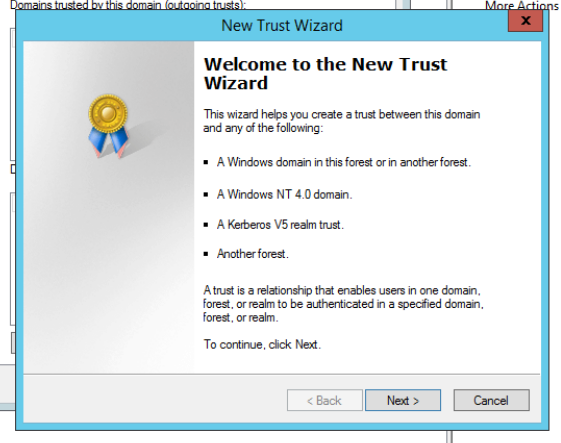

Нажмите Next (Далее).

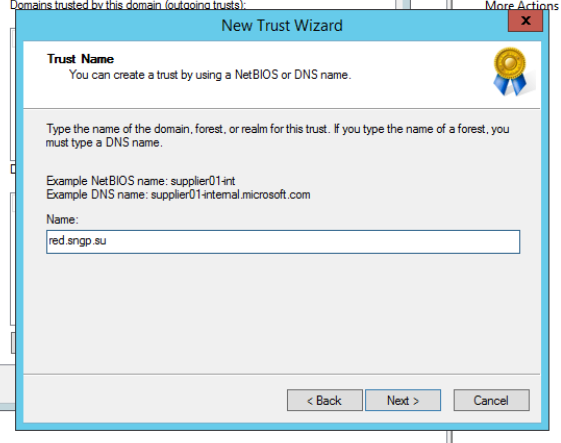

В поле Name of the trust (Имя доверия) введите полное доменное имя (FQDN) домена RED ADM (например, red.sngp.su). Нажмите Next.

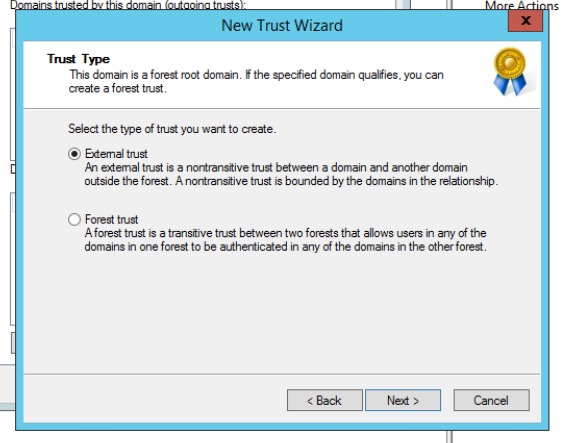

Выберите тип доверия:

- External Trust (Внешнее доверие) — если RED ADM не является частью леса AD. Это наиболее вероятный вариант.

- Forest Trust (Доверие леса) — если RED ADM представляет собой целый лес (что маловероятно для Samba AD DC).

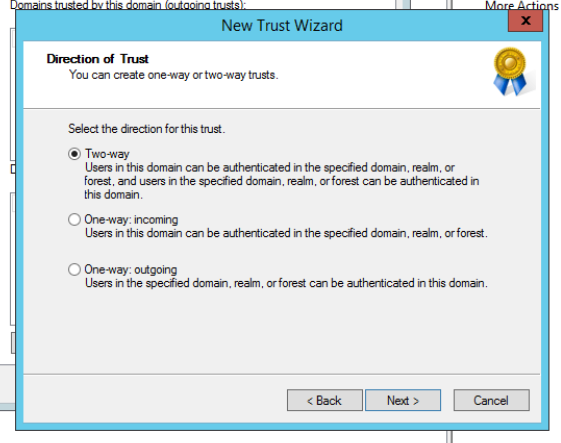

Выберите направление доверия:

- One‑way incoming (Одностороннее входящее): ваш Windows AD будет доверять RED ADM. Пользователи RED ADM смогут получать доступ к ресурсам в Windows AD.

- One‑way outgoing (Одностороннее исходящее): Windows AD доверяет RED ADM. Пользователи Windows смогут получать доступ к ресурсам RED ADM.

- Two‑way (Двустороннее): взаимное доверие. Пользователи обоих доменов могут получать доступ к ресурсам друг друга.

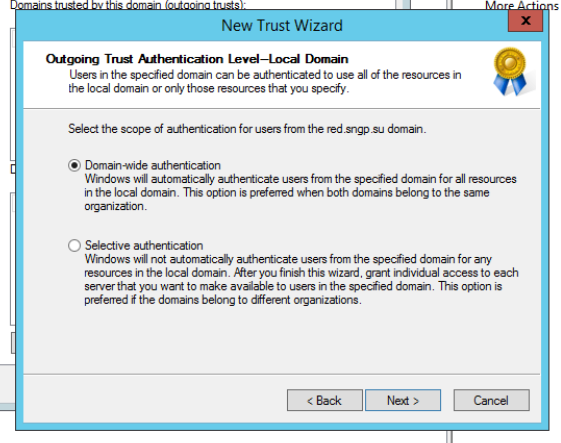

На шаге Trust Authentication Level (Уровень аутентификации доверия) обычно выбирают Domain‑wide authentication (Аутентификация для всего домена).

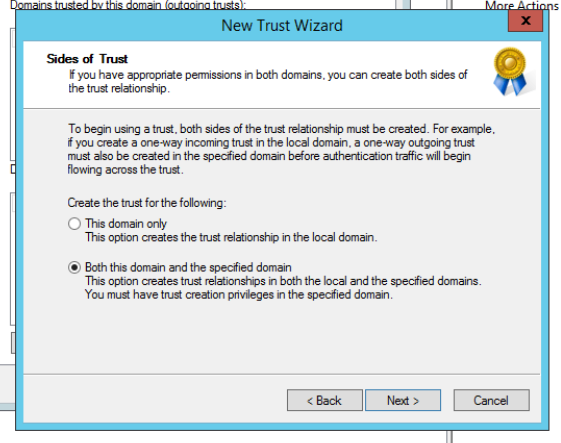

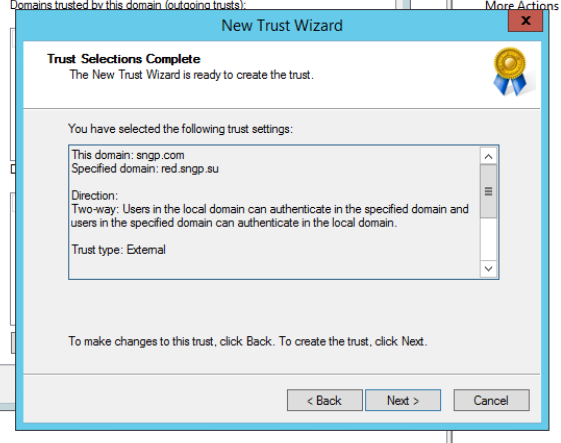

Так-же указываем что сторонами доверия будут оба домена.

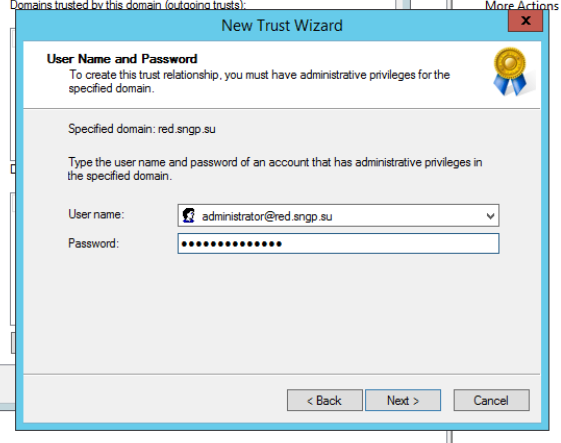

Введите учётные данные администратора домена RED ADM, когда система запросит их.

- Задайте пароль для доверия (Trust Password). Этот же пароль понадобится при настройке на стороне RED ADM.

- Пройдите оставшиеся шаги мастера, подтверждая настройки.

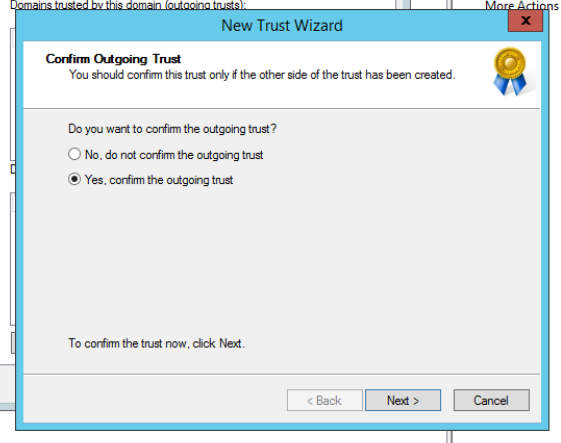

Подтверждаем исходящее доверие.

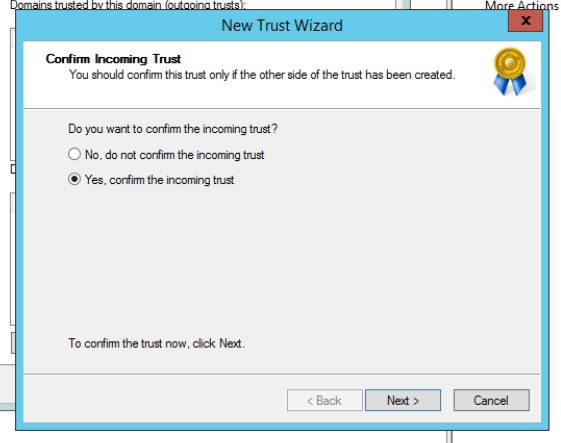

Подтверждаем входящее доверие.

После создания проверьте доверие.

Настройка доверия на стороне RED ADM

Способ настройки зависит от реализации RED ADM. Если это Samba AD DC, используйте командную строку.

На контроллере домена RED ADM выполните команду:

# samba-tool domain trust create sngp.com --type=external --direction=both --create-location=both --username=administratorОбратите внимание, что команда выполняется не от рута, а от имени администратора домена REDADM!

# su administratorПояснения к параметрам:

- sngp.com — FQDN домена Windows AD.

- —type=external — тип доверия (внешнее).

- —direction=both — направление доверия (двустороннее). Можно указать

incomingилиoutgoing. - —create-location=both — создать доверие на обеих сторонах.

- —username — учётные данные администратора домена Windows AD.

Проверка и отладка

Проверка на стороне Windows:

В Active Directory Domains and Trusts проверьте, что доверие появилось и имеет статус «Verified» (Проверено).

Проверка на стороне RED ADM:

Проверьте список доверительных отношений:

# samba-tool domain trust listТестирование доступа:

- Создайте тестового пользователя в домене RED ADM.

- Попробуйте предоставить этому пользователю доступ к сетевой папке на сервере в домене Windows AD.

- Проверьте, что пользователь из Windows может аутентифицироваться на ресурсе в RED ADM (если настроено двустороннее доверие).