Продолжаем наш проект по импортозамещеню Зарубежного ПО на Российское. Я уже рассказывал как работать с доменом FreeIPA, но для полноты картины стоит рассказать и про контроллер домена на базе REDADM.

Основные отличия REDADM и FREE IPA

RED ADM и FreeIPA — решения для централизованного управления идентификацией и доступом (IDM/IAM), но у них есть существенные различия по ряду параметров.

1. Происхождение и статус

- RED ADM:

- отечественное решение, разработанное с учётом требований импортозамещения;

- включено в Реестр российского ПО;

- ориентировано на российский рынок и соответствие локальным нормативным требованиям (ФСТЭК, ФСБ и т. д.).

- FreeIPA:

- открытое ПО с международным сообществом разработчиков (основано на проектах MIT, Red Hat и др.);

- не позиционируется как решение для импортозамещения;

- глобальная поддержка и документация преимущественно на английском языке.

2. Лицензирование

- RED ADM: коммерческая лицензия (платное использование, возможны разные модели лицензирования — по количеству пользователей, серверов и т. д.).

- FreeIPA: свободное ПО под лицензией GPL (бесплатное использование, модификация и распространение).

3. Поддержка и обслуживание

- RED ADM: официальная техническая поддержка от российского вендора, включая консультации, устранение ошибок и обновления.

- FreeIPA: поддержка от сообщества; коммерческая поддержка доступна от Red Hat (в рамках продукта Red Hat Identity Management) или сторонних интеграторов.

4. Интеграция с российскими стандартами и системами

- RED ADM:

- глубокая интеграция с российскими ОС (РЕД ОС, Astra Linux, Alt Linux и др.);

- поддержка российских криптографических алгоритмов и стандартов;

- соответствие требованиям регуляторов РФ (ФСТЭК, ФСБ) к защите информации.

- FreeIPA:

- ориентирован на международные стандарты (LDAP, Kerberos, DNS, SSSD);

- базовая поддержка криптографии без акцента на российские алгоритмы;

- соответствие российским нормативным требованиям требует дополнительной настройки и аудита.

5. Функциональность

Схожие функции:

- централизованное управление учётными записями пользователей и групп;

- аутентификация через Kerberos;

- управление политиками доступа;

- интеграция с Linux‑клиентами и серверами;

- веб‑интерфейс для администрирования.

Отличия:

- RED ADM:

- расширенные возможности для интеграции с Windows‑средами (более полная эмуляция Active Directory);

- инструменты миграции с Microsoft Active Directory;

- специализированные политики безопасности для российских организаций;

- поддержка отечественных средств защиты информации.

- FreeIPA:

- более тесная интеграция с экосистемой Red Hat (RHEL, CentOS, Fedora);

- продвинутые функции для управления Linux‑инфраструктурой (например, управление sudo‑правилами, HBAC‑правилами);

- широкие возможности кастомизации за счёт открытого кода;

- активное развитие функционала для контейнеризации и облачных сред.

6. Веб‑интерфейс и инструменты администрирования

- RED ADM:

- русскоязычный веб‑интерфейс;

- графические утилиты, адаптированные для российских администраторов;

- документация и справки на русском языке.

- FreeIPA:

- веб‑интерфейс на английском языке (локализация может быть неполной);

- мощные CLI‑инструменты (ipa‑команды);

- обширная англоязычная документация и сообщество.

7. Масштабируемость и отказоустойчивость

- RED ADM:

- поддержка репликации контроллеров домена;

- возможности построения территориально распределённых структур;

- оптимизация для крупных корпоративных и государственных сетей.

- FreeIPA:

- также поддерживает репликацию и кластеризацию;

- хорошо масштабируется в Linux‑средах;

- требует более глубокой ручной настройки для сложных топологий.

8. Совместимость с ОС

- RED ADM:

- оптимальная совместимость с российскими Linux‑дистрибутивами;

- поддержка Windows‑клиентов и серверов (с акцентом на миграцию с AD);

- ограниченная поддержка других ОС.

- FreeIPA:

- отличная совместимость с RHEL, CentOS, Fedora, Debian/Ubuntu;

- ограниченная поддержка Windows‑клиентов (требуется настройка SSSD и сторонних инструментов);

- широкая поддержка различных Linux‑дистрибутивов.

9. Сообщество и экосистема

- RED ADM:

- небольшое, но растущее сообщество в России;

- экосистема строится вокруг российских партнёров и интеграторов.

- FreeIPA:

- большое международное сообщество;

- обширная экосистема инструментов и плагинов;

- активное участие разработчиков из Red Hat и других компаний.

Краткий сравнительный итог

| Параметр | RED ADM | FreeIPA |

|---|---|---|

| Происхождение | Российское | Международное (открытое) |

| Лицензия | Коммерческая | Свободная (GPL) |

| Поддержка | Официальная от вендора | Сообщество / Red Hat |

| Соответствие российским регуляторам | Да | Требует доработки |

| Интеграция с Windows | Расширенная | Ограниченная |

| Язык интерфейса | Русский | Английский |

| Стоимость владения | Выше (лицензии + поддержка) | Ниже (бесплатно + опциональная поддержка) |

| Гибкость кастомизации | Ограничена вендором | Высокая (открытый код) |

| Целевая аудитория | Госструктуры, компании с требованиями импортозамещения | IT‑компании, Linux‑инфраструктуры, проекты с открытым кодом |

Вывод:

- RED ADM подойдёт организациям, которым критически важно соответствие российским стандартам, импортозамещение и официальная поддержка на русском языке.

- FreeIPA — выбор для IT‑компаний и Linux‑инфраструктур, где приоритетны гибкость, бесплатность и интеграция с открытым ПО.

Несколько слов о RED ADM

В современных корпоративных сетях критически важна централизованная система управления учётными записями, политиками безопасности и доступом к ресурсам. Одним из ключевых элементов такой системы выступает контроллер домена — сервер, который управляет аутентификацией и авторизацией пользователей, хранит данные о них и обеспечивает единую точку администрирования.

RED ADM (сокращение от Russian Enterprise Directory and Access Management) — отечественное решение для организации службы каталогов в корпоративных ИТ‑инфраструктурах. Оно позиционируется как альтернатива зарубежным аналогам (в т. ч. Microsoft Active Directory) и спроектировано с учётом требований к импортонезависимости и информационной безопасности в российских организациях.

Контроллер домена на базе RED ADM реализует функционал централизованного управления идентификацией и доступом. Он позволяет:

- централизованно хранить учётные записи пользователей, компьютеров и групп;

- аутентифицировать пользователей при входе в сеть и предоставлять им доступ к сетевым ресурсам (файловым серверам, принтера Normally, корпоративным приложениям);

- применять групповые политики для стандартизации настроек рабочих станций и обеспечения требуемого уровня безопасности;

- управлять доступом к ресурсам на основе ролей и групп;

- интегрироваться с другими корпоративными сервисами (почтовыми системами, системами документооборота, виртуализации и т. д.) через стандартные протоколы.

Ключевые особенности RED ADM

- Соответствие требованиям регуляторов. Решение включено в реестр российского ПО, что позволяет использовать его в государственных учреждениях и компаниях с жёсткими требованиями к импортозамещению.

- Поддержка открытых стандартов. RED ADM работает с протоколами LDAP, Kerberos, DNS, SMB/CIFS, обеспечивая совместимость с широким спектром ПО и оборудования.

- Масштабируемость. Архитектура позволяет строить отказоустойчивые конфигурации с несколькими контроллерами домена и репликацией данных.

- Инструменты администрирования. Предоставляются графические и консольные утилиты для управления объектами каталога, политиками и настройками безопасности.

- Интеграция с Linux‑средами. Оптимизирован для работы в гетерогенных сетях с преобладанием Linux‑систем, что актуально для организаций, мигрирующих с проприетарных ОС.

Зачем нужен контроллер домена на базе RED ADM?

Внедрение такого контроллера целесообразно в следующих сценариях:

- Импортозамещение. Переход с Microsoft Active Directory на отечественное решение без потери функциональности.

- Построение защищённой инфраструктуры. Соответствие требованиям ФСТЭК, ФСБ и других регуляторов к защите персональных данных и критической информационной инфраструктуры.

- Управление гетерогенными сетями. Единое управление учётными записями в средах с Windows‑ и Linux‑клиентами и серверами.

- Централизация ИТ‑процессов. Упрощение администрирования за счёт единой базы пользователей и групповых политик.

Таким образом, контроллер домена на базе RED ADM — это надёжный и безопасный инструмент для построения современной ИТ‑инфраструктуры, отвечающей российским стандартам и потребностям бизнеса. Он сочетает функционал классических решений с ориентацией на импортонезависимость и совместимость с отечественным ПО.

Инструкция по установке RED ADM (контроллера домена)

Этап 1. Подготовка системы

- Выбор операционной системы. Установите поддерживаемую ОС (обычно — один из российских дистрибутивов Linux, например, РЕД ОС, Astra Linux, Alt Linux). Убедитесь, что установлена 64‑битная версия.

- Настройка имени хоста. Задайте полное доменное имя (FQDN) для сервера:

# hostnamectl set-hostname radm01-vm-nux.red.sngp.su- Настройка сети:

- задайте статический IP‑адрес;

- настройте корректные DNS‑серверы (на начальном этапе можно указать 8.8.8.8 и 8.8.4.4, позже — заменить на внутренние);

- убедитесь, что имя хоста разрешается в IP‑адрес (пропишите запись в /etc/hosts):

# echo "10.20.54.102 radm01-vm-nux.red.sngp.su radm01-vm-nux" | tee -a /etc/host

- Синхронизация времени. Настройте NTP‑клиент (например, chrony или ntp). Точное время критично для работы Kerberos:

# timedatectl set-ntp true- Обновление системы. Установите все последние обновления безопасности и пакеты:

# dnf update -y- Отключение SELinux (если требуется). В некоторых случаях SELinux может мешать работе RED ADM. Временное отключение:

# setenforce 0Для постоянного отключения отредактируйте /etc/selinux/config.

SELINUX=disabledЭтап 2. Установка пакетов RED ADM

- Копируем пакеты RED ADM на сервер.

$ scp -r ./Downloads/REDADM/ root@10.20.54.102:/root/- Установка RED ADM:

# cd /root/REDADM/

# dnf install ./redadm-enterprise-2.1.0-1.red80.x86_64.rpm

# dnf install ./reddc-2.1.0-0.red80.x86_64.rpmЭтап 3. Инициализация контроллера домена

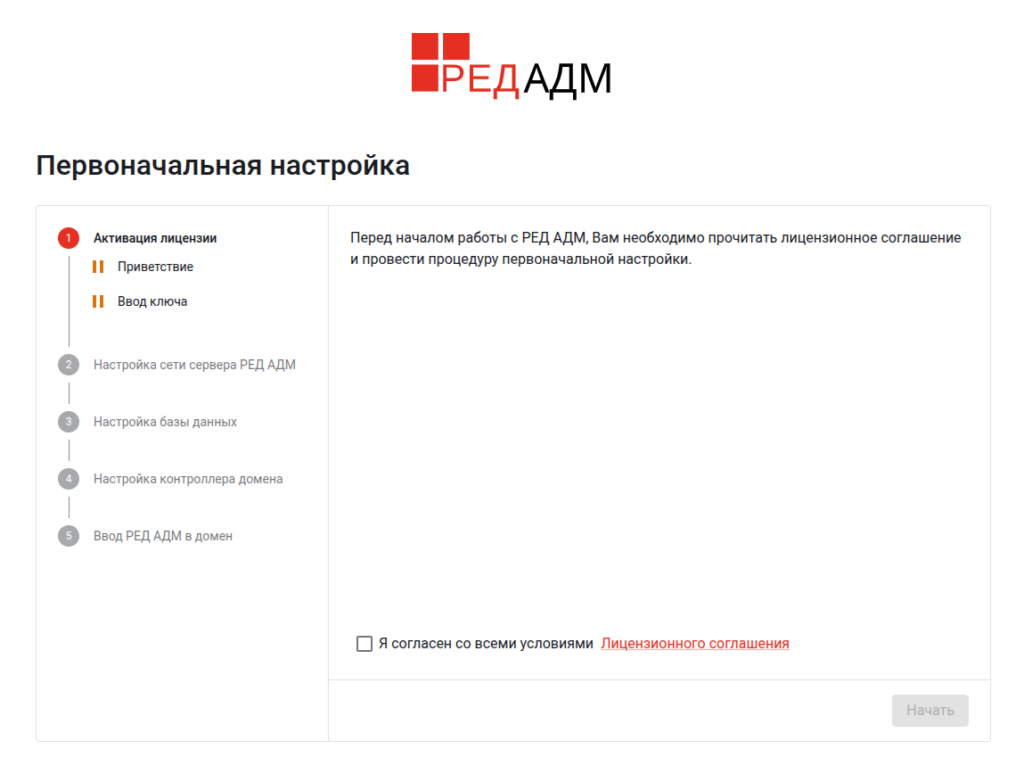

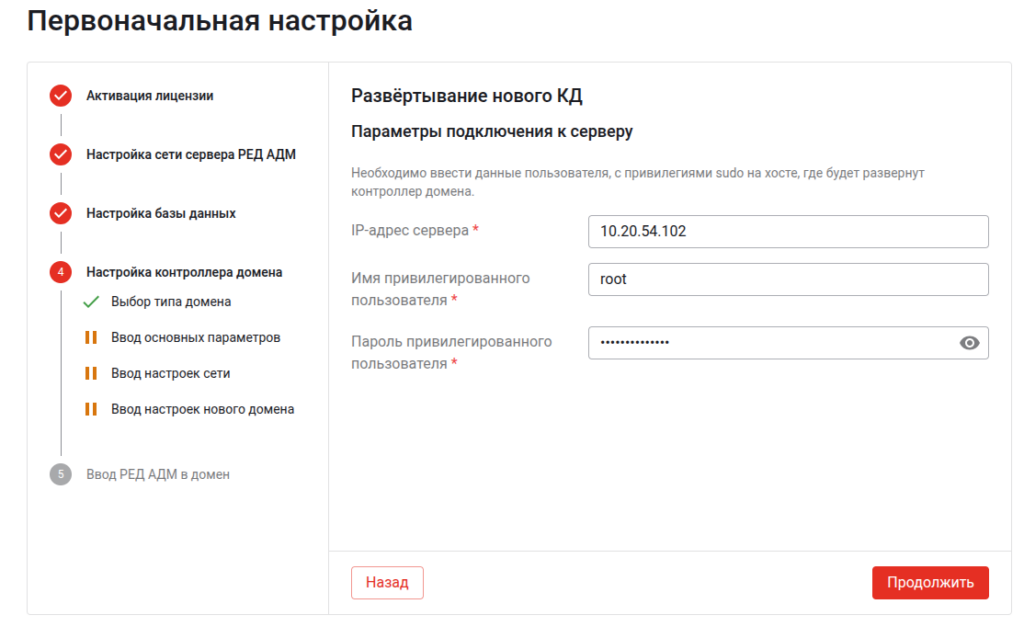

Переходим в web-интерфейс мастера настройки по адресу https://10.20.54.102/#/initialSettings.

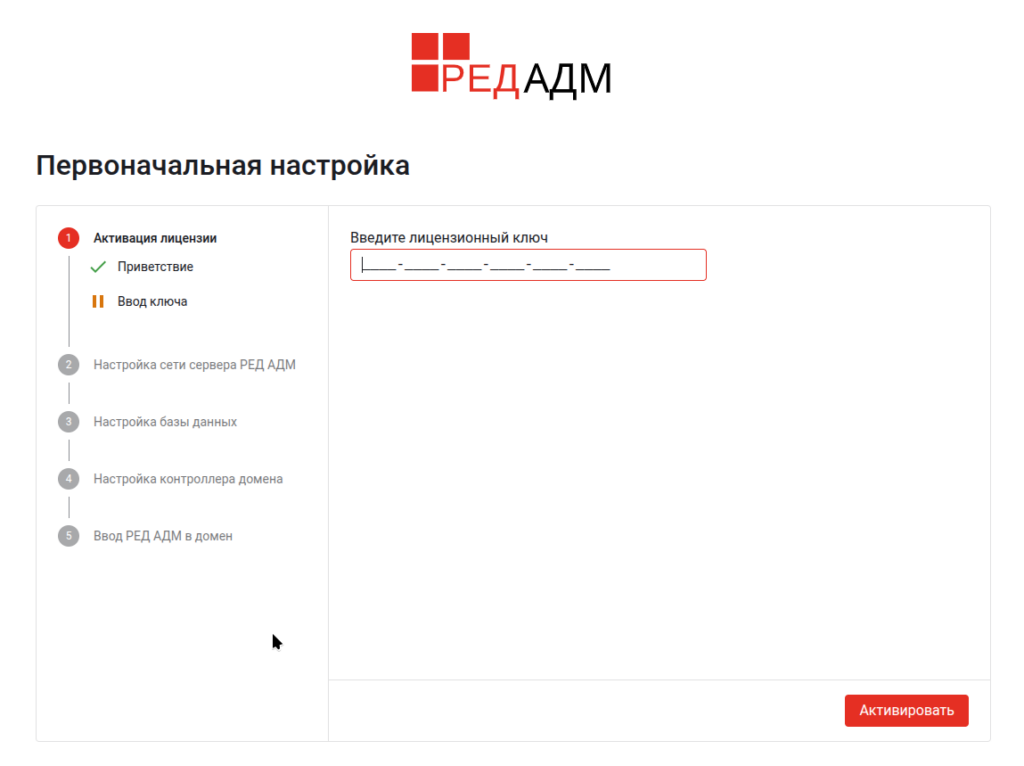

Соглашаемся с условиями лицензионного соглашения и вводим лицензионный ключ продукта.

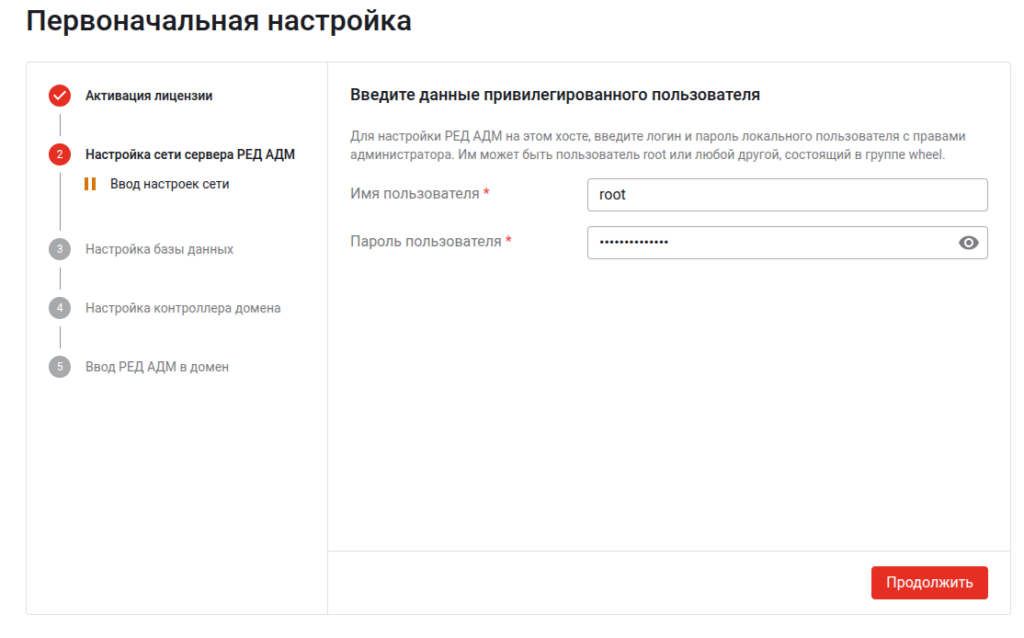

Указываем учетные данные привелигированного пользователя с правами wheel.

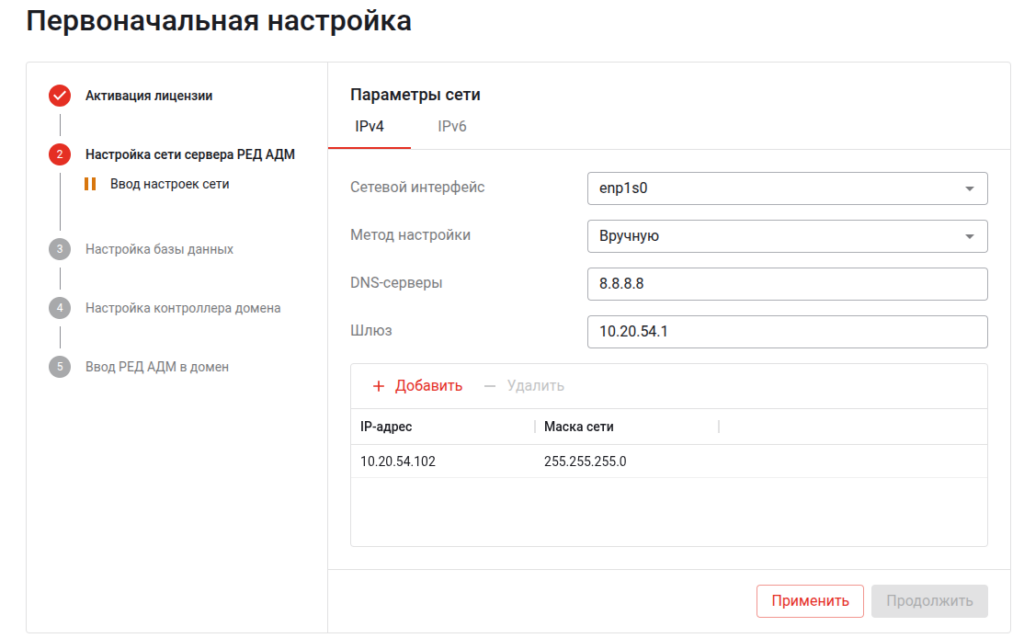

Подтверждаем сетевые настройки.

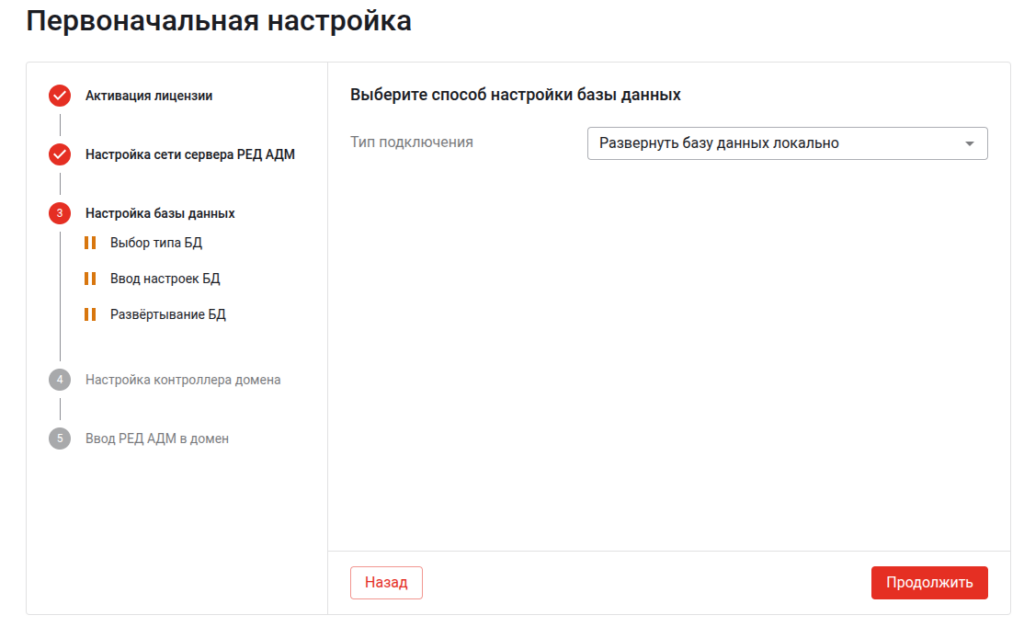

Выбираем развернуть базу локально.

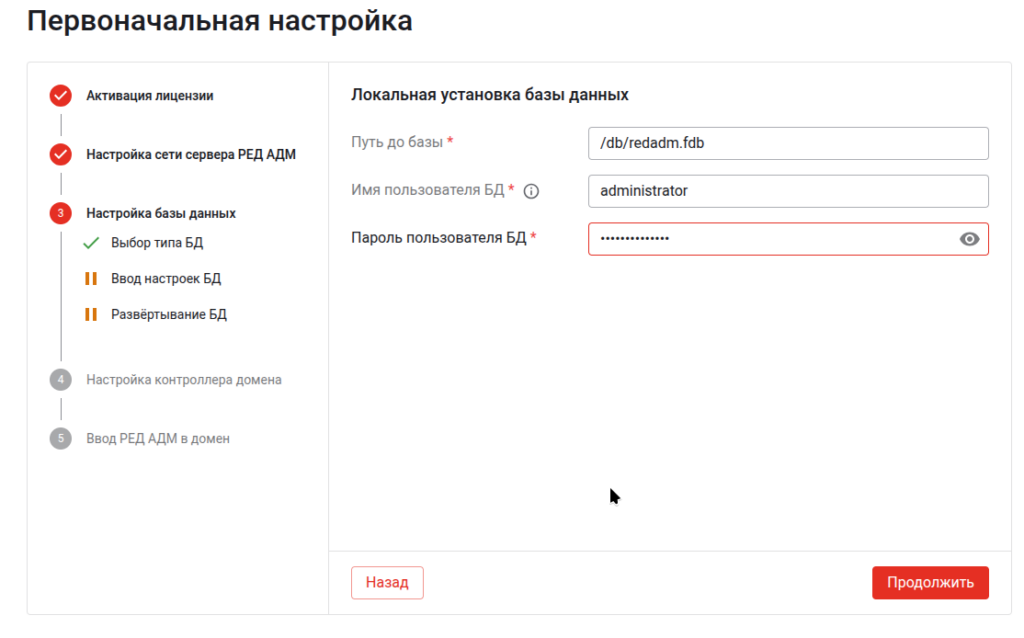

Задаем базовые параметры базы данных.

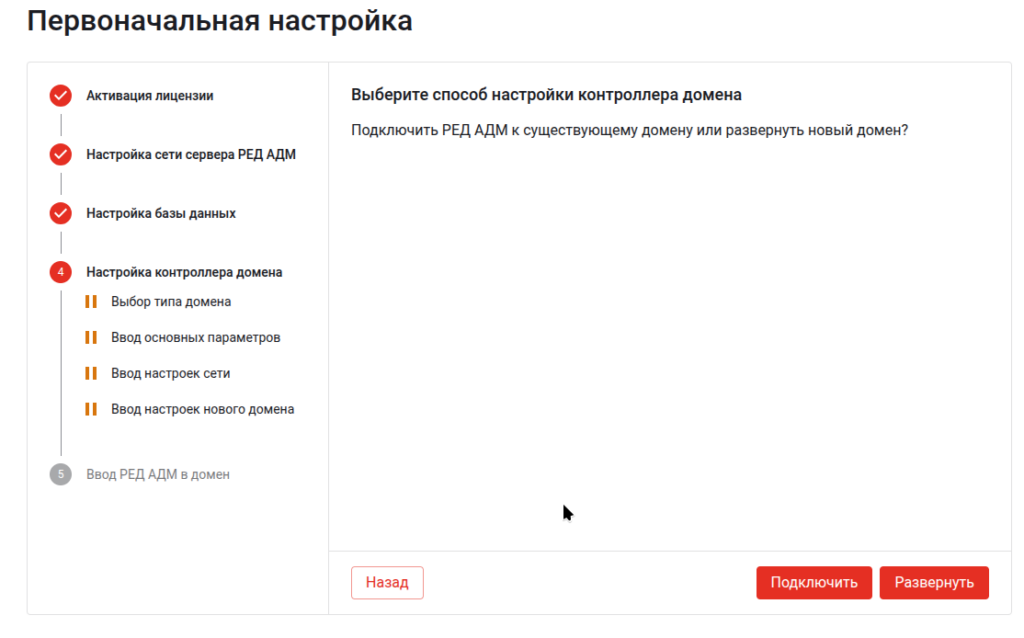

Приступаем к развертыванию домена и в моем случае создаем новый домен.

Контроллер домена разворачиваем на этом же сервере.

Снова подтверждаем сетевые настройки.

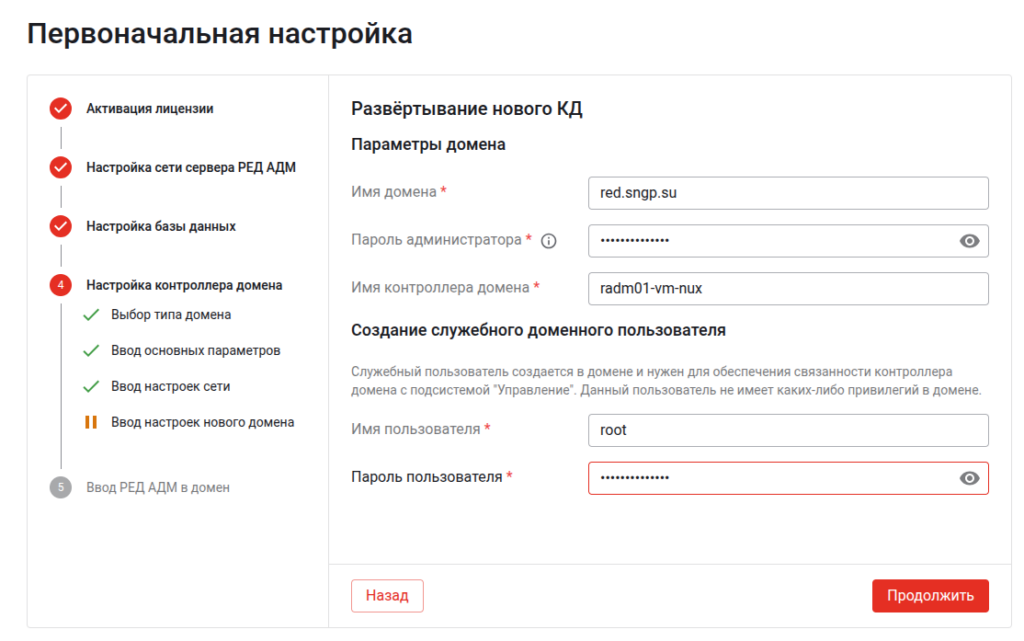

Задаем параметры будущего домена.

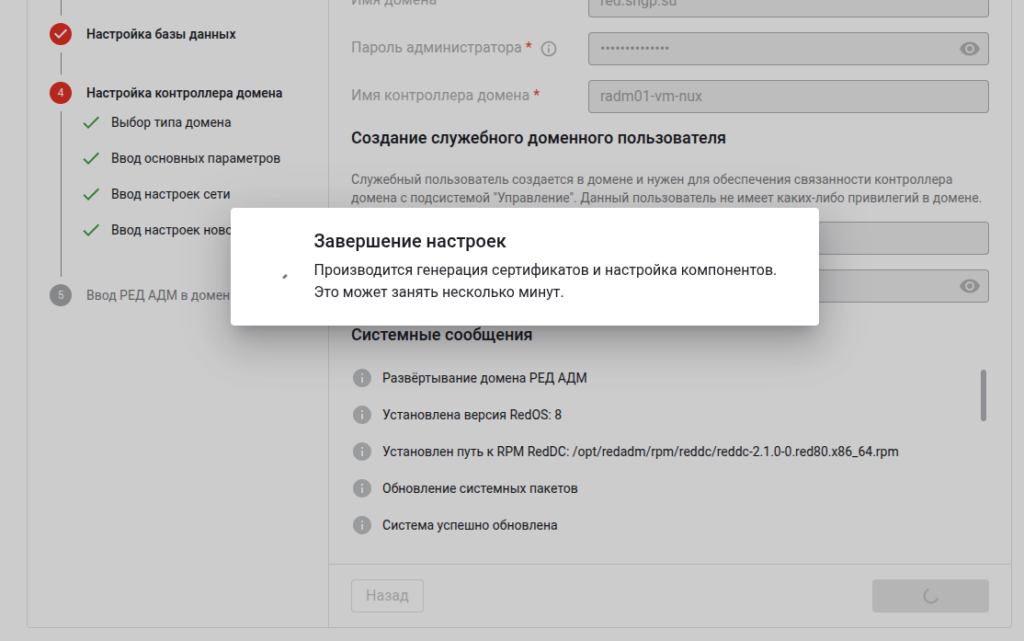

Развертывание может занять несколько десятков минут.

Ожидание завершения. Процесс инициализации может занять несколько минут. Утилита установит и настроит все необходимые службы: LDAP, Kerberos, DNS, SMB.

Этап 4. Проверка работы служб

- Проверка статуса служб:

# systemctl status samba

# systemctl status krb5kdc

# systemctl status slapd # если используется OpenLDAP- Тестирование DNS:

# nslookup red.sngp.su

# nslookup radm01-vm-nux.red.sngp.su- Тестирование аутентификации Kerberos:

# kinit administrator@red.sngp.su

# klistЭтап 5. Первоначальное администрирование

- Вход в веб‑консоль. Откройте браузер и перейдите по адресу https://10.20.54.102.

- Авторизация. Войдите под учётной записью Administrator с паролем, заданным при инициализации.

- Создание организационных единиц (OU). В веб‑интерфейсе создайте структуру OU (например, SNGP-Users, SNGP-Computers, SNGP-Groups).

- Создание пользователей и групп. Добавьте первых пользователей и группы, распределите их по OU.

- Настройка групповых политик (если поддерживается). Примените базовые политики безопасности к OU.