В прошлой статье мы рассмотрели настройку контроллера домена РЕД АДМ, а сейгодня мы доделаем базовую инфраструктуру РЕД АДМ добавив резерный контроллер домена на случай сбоя основого.

Настраиваем зону условной пересылки в Windows

Настройка зоны условной пересылки в Windows описана в статье.

Отключаем SeLinux и устанавливаем обновления

Для отключения SeLinux измените параметр в файле /etc/selinux/config.

SELINUX=disabledУстанавливаем обновления и перезагружаем сервер.

# dnf update -y

# reboot

Настройка резервного контроллера домена РЕД АДМ

Устанавливаем пакет РЕД АДМ.

# dnf install -y ./redadm-enterprise-2.1.0-1.red80.x86_64.rpmНастраиваем зону условной пересылки РЕДОС

В файл /etc/named.conf добавляем настроки зоны условной пересылки для Windows Active Directory.

zone "sngp.com" IN {

type forward;

forwarders { 10.54.50.2; 10.54.50.3; 10.54.50.188; 10.54.68.188; };

};Добавляем форвардер для разрешения DNS-имен в интернете.

forwarders { 10.54.54.61; 10.54.54.62; };Перезапускаем службу DNS-сервера.

# systemctl restart namedПосле установки пакета и настройки зоны условной пересылки можем переходить в WEB-интерфейс.

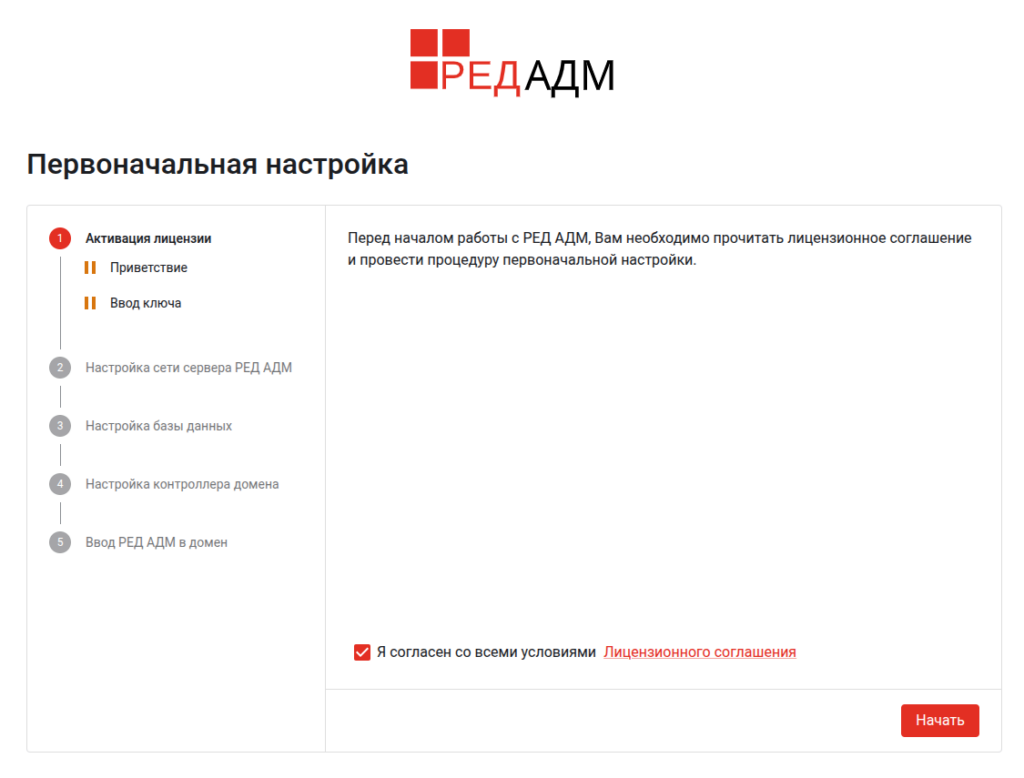

Соглашаемся, что подключение у нас не защищенное и переходим к мастеру настройки RedADM.

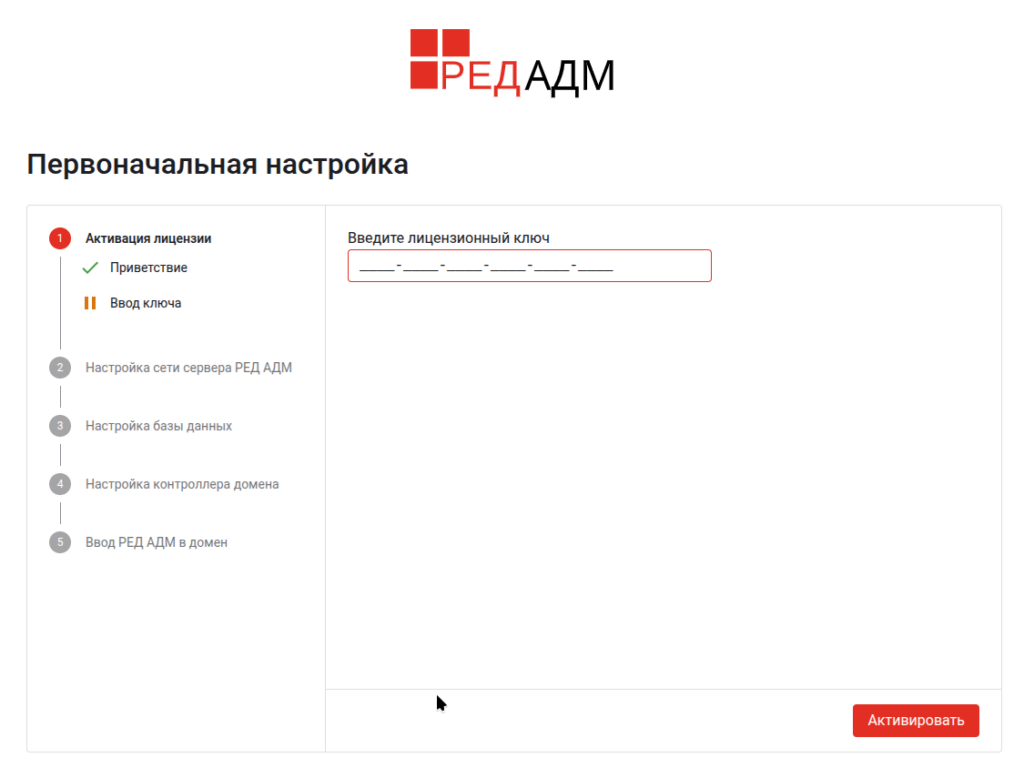

Следующим этапом вводим лицензионный ключ продукта.

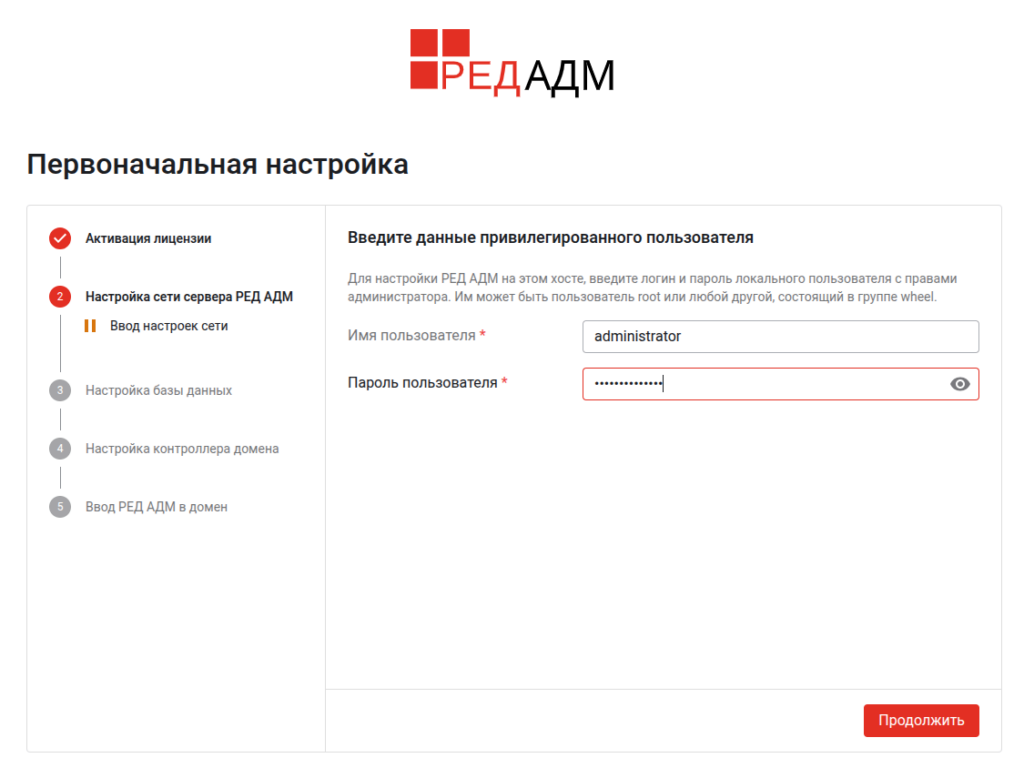

Указываем учетные данные привелигированного пользователя в системе с правами SUDO.

Проверяем и применяем сетевые настройки.

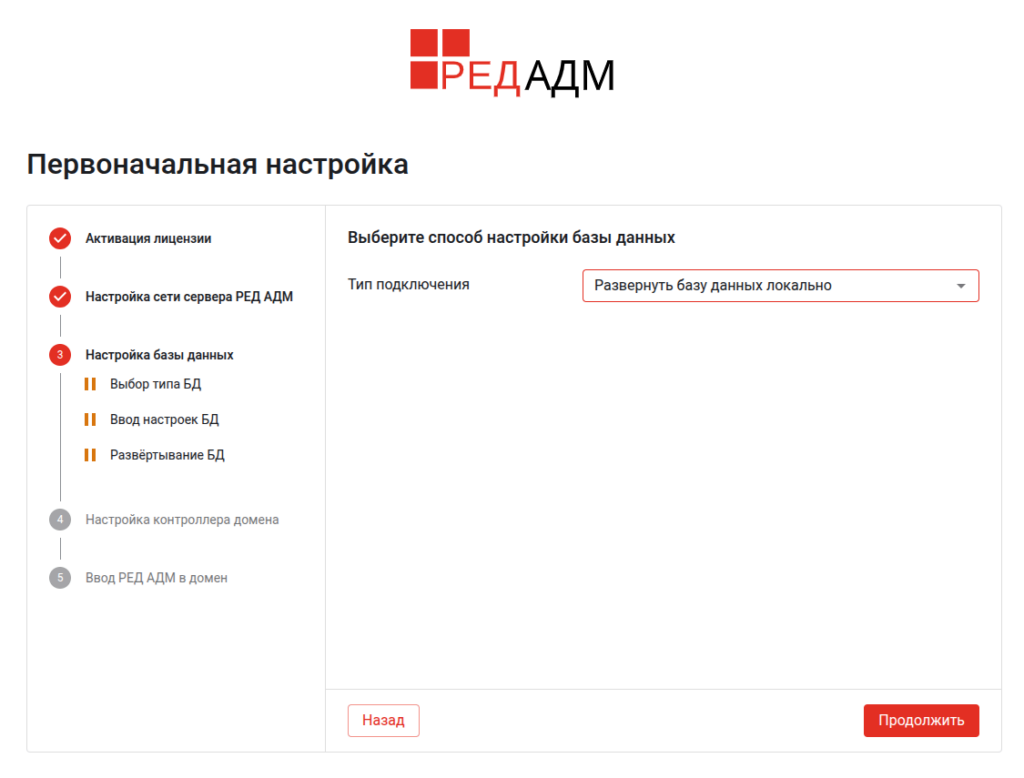

Разворачиваем локальную базу данных.

Локальная база данных.

Ждем окончания развертывания базы данных.

Выбираем режим подключения к существующему домену.

Указываем параметры подключения к домену.

Вводим сервер в домен РЕД АДМ

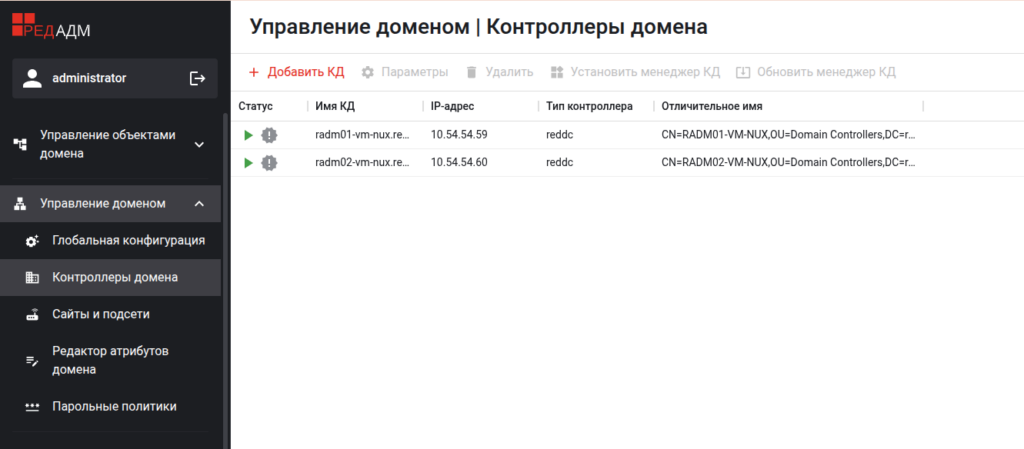

Так же можно добавить контроллер домена с основного контроллера домена.

Запрашиваем информацию о домени из консоли.

# realm list

RED.SNGP.SU

type: kerberos

realm-name: RED.SNGP.SU

domain-name: red.sngp.su

configured: kerberos-member

server-software: active-directory

client-software: sssd

required-package: sssd-common

required-package: oddjob

required-package: oddjob-mkhomedir

required-package: adcli

required-package: samba-common-tools

login-formats: %U

login-policy: allow-permitted-logins

permitted-logins:

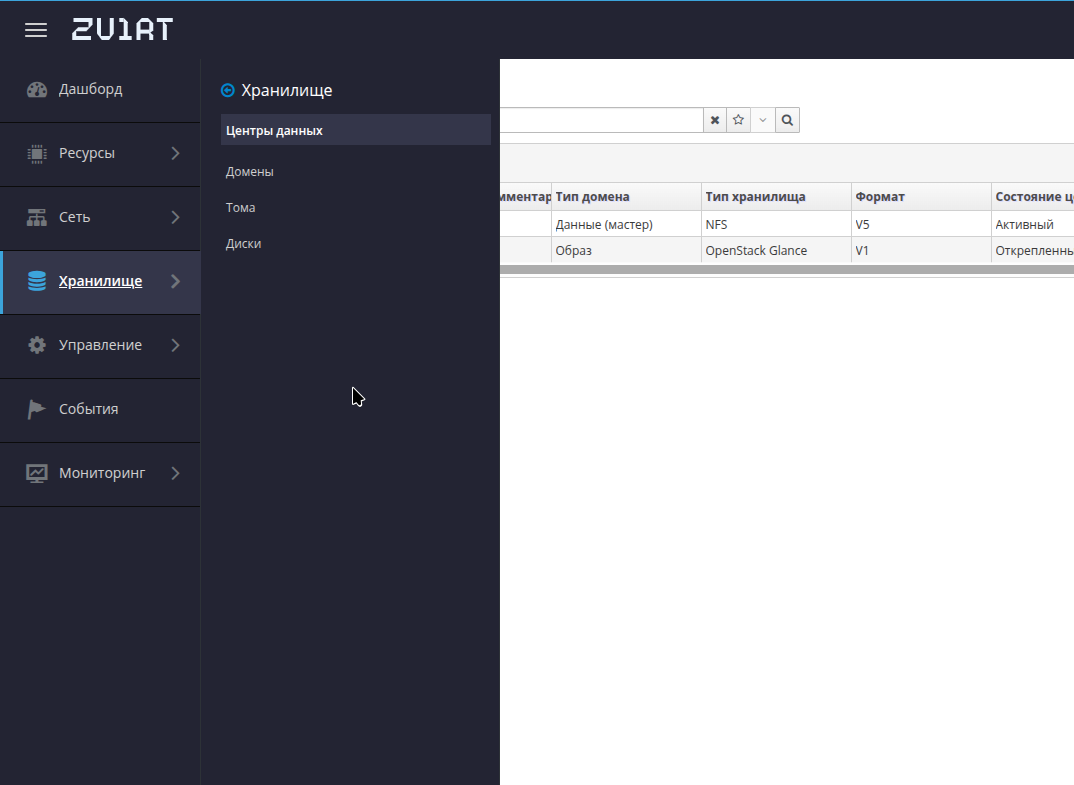

permitted-groups: domain adminsПроверяем статус контроллеров домена в web-интерфейсе.

Собственно как мы видим у нас все работает корректно.